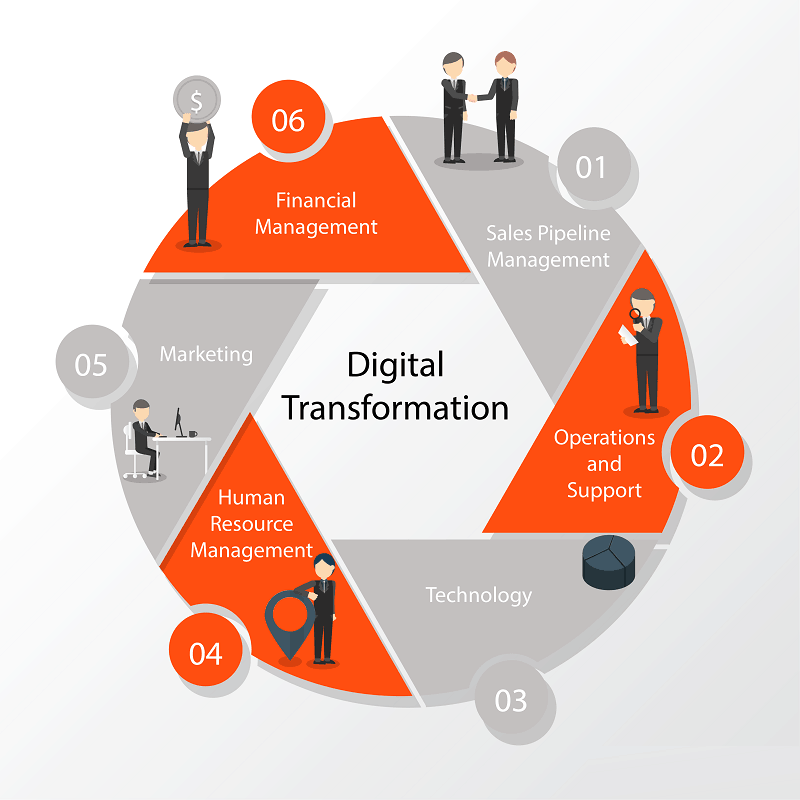

Chuyển đổi số - Hướng đi tất yếu của Doanh nghiệp

Các tin khác

-

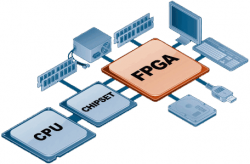

Giảm thiểu rủi ro với FPGA và Bảo mật dựa trên phần cứng

Giảm thiểu rủi ro với FPGA và Bảo mật dựa trên phần cứng

-

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

-

Siemens, Rockwell, Fuji Electric cảnh báo về các lỗ hổng bảo mật mà tin tặc có thể khai thác trong công nghiệp

Siemens, Rockwell, Fuji Electric cảnh báo về các lỗ hổng bảo mật mà tin tặc có thể khai thác trong công nghiệp

-

Lỗ hổng Antivirus Trend Micro Zero-Day được tin tặc khai thác tấn công hệ thống của Mitsubishi Electric

Lỗ hổng Antivirus Trend Micro Zero-Day được tin tặc khai thác tấn công hệ thống của Mitsubishi Electric

-

CISA: Phần mềm độc hại Submarine mới được tìm thấy trên các thiết bị Barracuda ESG bị hack

CISA: Phần mềm độc hại Submarine mới được tìm thấy trên các thiết bị Barracuda ESG bị hack

-

SIEM, SOC, EDR, XDR, SOAR và MDR trong an ninh mạng là gì ?

SIEM, SOC, EDR, XDR, SOAR và MDR trong an ninh mạng là gì ?

-

Phần mềm độc hại tùy chỉnh của Trung Quốc được tìm thấy trên SonicWall

Phần mềm độc hại tùy chỉnh của Trung Quốc được tìm thấy trên SonicWall

-

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa

-

Lỗ hổng nghiêm trọng tường lửa và các thiết bị VPN Palo Alto Networks Hacker có thể chiếm quyền dễ dàng để tấn công

Lỗ hổng nghiêm trọng tường lửa và các thiết bị VPN Palo Alto Networks Hacker có thể chiếm quyền dễ dàng để tấn công

-

SOC visibility triad - Bộ ba khả năng hiển thị SOC là gì?

SOC visibility triad - Bộ ba khả năng hiển thị SOC là gì?