Barracuda kêu gọi khách hàng thay thế các thiết bị bảo mật email bị tấn công

Barracuda Networks đang yêu cầu khách hàng thay thế ngay các thiết bị Cổng bảo mật email (ESG) bị tấn công, ngay cả khi họ đã cài đặt tất cả các bản vá có sẵn.

Barracuda đã biết về các cuộc tấn công nhắm vào các thiết bị ESG của mình vào ngày 18 tháng 5. Đến ngày hôm sau, công ty phát hiện ra rằng các cuộc tấn công liên quan đến việc khai thác lỗ hổng zero-day (CVE-2023-2868) và ngay lập tức bắt đầu làm việc trên các bản vá và tập lệnh để chứa cuộc tấn công, mà nó đã phát hành ngay sau đó.

Các đề xuất ban đầu của Barracuda dành cho những khách hàng bị ảnh hưởng bao gồm đảm bảo rằng thiết bị của họ đã nhận được tất cả các bản cập nhật, định nghĩa và bản vá bảo mật. Đồng thời, công ty yêu cầu khách hàng ngừng sử dụng các thiết bị bị xâm phạm và liên hệ với nhóm hỗ trợ của mình để nhận thiết bị ESG mới.

Vào ngày 6 tháng 6, công ty đã đưa ra một 'thông báo hành động' yêu cầu những khách hàng bị ảnh hưởng thay thế ngay các thiết bị của họ, bất kể mức độ vá của chúng. Điều này cho thấy rằng các bản cập nhật có thể không hoàn toàn hiệu quả trong việc dọn dẹp các hệ thống bị tấn công.

“Nếu bạn vẫn chưa thay thế thiết bị của mình sau khi nhận được thông báo trong giao diện người dùng, hãy liên hệ với bộ phận hỗ trợ ngay bây giờ,” Barracuda nói. “Khuyến nghị khắc phục của Barracuda tại thời điểm này là thay thế hoàn toàn ESG bị ảnh hưởng.”

Cuộc điều tra của Barracuda, với sự hỗ trợ của Mandiant, tiết lộ rằng lỗ hổng bảo mật đã bị khai thác ít nhất là từ tháng 10 năm 2022. CVE-2023-2868 là sự cố chèn lệnh từ xa ảnh hưởng đến một mô-đun được thiết kế để sàng lọc ban đầu các tệp đính kèm email.

Thông tin được công ty chia sẻ cho đến nay cho thấy rằng các tác nhân đe dọa đã gửi phần mềm độc hại đến một nhóm nhỏ các thiết bị và sử dụng nó để lấy cắp dữ liệu.

Ba loại phần mềm độc hại đã được phát hiện trên các thiết bị Barracuda bị tấn công. Chúng được đặt tên là SaltWater, SeaSpy và SeaSide.

SaltWater được thiết kế để cho phép kẻ tấn công tải lên và tải xuống các tệp, thực thi các lệnh tùy ý và sử dụng nó cho mục đích ủy quyền hoặc tạo đường hầm. SeaSpy cung cấp chức năng cửa sau, trong khi SeaSide được sử dụng để nhận thông tin chỉ huy và kiểm soát (C&C) và để thiết lập một trình bao đảo ngược.

Các tin khác

-

Hacker nhắm vào các lỗ hổng trong sản phẩm của Fortinet, Pulse Secure

Hacker nhắm vào các lỗ hổng trong sản phẩm của Fortinet, Pulse Secure

-

FBI và CISA cảnh báo tin tặc tấn công máy chủ Fortinet FortiOS

FBI và CISA cảnh báo tin tặc tấn công máy chủ Fortinet FortiOS

-

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

-

Siemens, Rockwell, Fuji Electric cảnh báo về các lỗ hổng bảo mật mà tin tặc có thể khai thác trong công nghiệp

Siemens, Rockwell, Fuji Electric cảnh báo về các lỗ hổng bảo mật mà tin tặc có thể khai thác trong công nghiệp

-

Giải pháp bảo vệ điểm cuối và phần mềm chống vi-rút: sự khác biệt là gì?

Giải pháp bảo vệ điểm cuối và phần mềm chống vi-rút: sự khác biệt là gì?

-

Tin tặc Iran khai thác lỗ hổng VPN trên các thiết bị bảo mật, cài backdoor vào hệ thống các tổ chức trên toàn thế giới

Tin tặc Iran khai thác lỗ hổng VPN trên các thiết bị bảo mật, cài backdoor vào hệ thống các tổ chức trên toàn thế giới

-

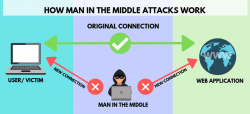

Các phương pháp tấn công an toàn thông tin trên mạng Internet

Các phương pháp tấn công an toàn thông tin trên mạng Internet

-

SIEM, SOC, EDR, XDR, SOAR và MDR trong an ninh mạng là gì ?

SIEM, SOC, EDR, XDR, SOAR và MDR trong an ninh mạng là gì ?

-

Imperva bị vi phạm bảo mật, dữ liệu của các khách hàng WAF bị rò rỉ

Imperva bị vi phạm bảo mật, dữ liệu của các khách hàng WAF bị rò rỉ

-

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa