FBI và CISA cảnh báo tin tặc tấn công máy chủ Fortinet FortiOS

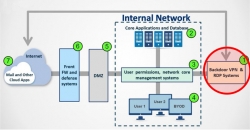

Cục Điều tra Liên bang (FBI) và Cơ quan An ninh mạng và Cơ sở hạ tầng (CISA) cảnh báo về các tác nhân đe dọa liên tục nâng cao (APT) nhắm mục tiêu vào các máy chủ Fortinet FortiOS sử dụng nhiều lần khai thác.

Trong Cố vấn an ninh mạng chung (CSA) được công bố hôm nay, các cơ quan này cảnh báo quản trị viên và người dùng rằng các nhóm hack do nhà nước tài trợ "có khả năng" đang khai thác các lỗ hổng Fortinet FortiOS CVE-2018-13379 , CVE-2020-12812 và CVE-2019-5591 .

Những kẻ tấn công đang liệt kê các máy chủ chưa được vá lỗi CVE-2020-12812 và CVE-2019-5591, đồng thời quét tìm các thiết bị dễ bị tấn công CVE-2018-13379 trên các cổng 4443, 8443 và 10443.

Máy chủ bị xâm nhập có thể được sử dụng trong các cuộc tấn công trong tương lai

Nhóm APT có thể lạm dụng các lỗi bảo mật này trong tương lai để xâm phạm mạng của các dịch vụ chính phủ, thương mại và công nghệ. Khi chúng xâm nhập được vào mạng của các mục tiêu, chúng có thể sử dụng quyền truy cập ban đầu này cho các cuộc tấn công trong tương lai.

"Các tác nhân APT có thể đang sử dụng bất kỳ hoặc tất cả các CVE này để có quyền truy cập vào các mạng trên nhiều lĩnh vực cơ sở hạ tầng quan trọng để có được quyền truy cập vào các mạng chính như định vị trước cho các cuộc tấn công xâm nhập dữ liệu hoặc mã hóa dữ liệu tiếp theo", cố vấn chung viết [ PDF].

"Các tác nhân APT có thể sử dụng các CVE khác hoặc các kỹ thuật khai thác phổ biến - chẳng hạn như buôn bán giáo - để có quyền truy cập vào các mạng cơ sở hạ tầng quan trọng để xác định vị trí trước cho các cuộc tấn công tiếp theo."

"Các tác nhân APT trong lịch sử đã khai thác các lỗ hổng nghiêm trọng để tiến hành các cuộc tấn công từ chối dịch vụ (DDoS) phân tán, tấn công ransomware, tấn công đưa vào ngôn ngữ truy vấn có cấu trúc (SQL), các chiến dịch giáo dục, phá hoại trang web và các chiến dịch thông tin sai lệch."

FBI và CISA cũng đã chia sẻ các biện pháp giảm thiểu để ngăn chặn các nỗ lực xâm nhập trong các cuộc tấn công đang diễn ra do nhà nước tài trợ này.

Fortinet khai thác được sử dụng để hack các hệ thống hỗ trợ bầu cử Hoa Kỳ

Vào tháng 11 năm 2020, một kẻ đe dọa đã chia sẻ danh sách các vụ khai thác CVE-2018-13379 một dòng có thể được sử dụng để đánh cắp thông tin đăng nhập VPN từ gần 50.000 máy chủ Fortinet VPN, bao gồm cả chính phủ và ngân hàng.

Tin tặc nhà nước cũng lạm dụng lỗ hổng CVE-2018-13379 trong VPN Lớp cổng bảo mật FortiOS FortiOS (SSL) để xâm phạm các hệ thống hỗ trợ bầu cử của Hoa Kỳ có thể truy cập qua Internet.

Vào tháng 9 năm 2020, Microsoft đã cảnh báo về các tác nhân APT của Nga, Trung Quốc và Iran đang nhắm mục tiêu vào cuộc bầu cử năm 2020 của Hoa Kỳ .

Báo cáo của Microsoft xác nhận thông tin tình báo của chính phủ Hoa Kỳ đã chia sẻ vào năm ngoái về các tin tặc Nga, Iran và Trung Quốc đang cố gắng "xâm phạm thông tin liên lạc riêng tư của các chiến dịch chính trị Hoa Kỳ, các ứng cử viên và các mục tiêu chính trị khác."

Đầu năm nay, Fortinet đã sửa nhiều lỗ hổng nghiêm trọng ảnh hưởng đến các sản phẩm của mình, bao gồm các lỗi Thực thi mã từ xa (RCE), SQL Injection và Denial of Service (DoS) ảnh hưởng đến các sản phẩm FortiProxy SSL VPN và FortiWeb Web Application Firewall (WAF).

Cập nhật: Fortinet đã gửi tuyên bố sau sau khi bài báo được xuất bản:

Sự an toàn của khách hàng là ưu tiên hàng đầu của chúng tôi. CVE-2018-13379 là một lỗ hổng bảo mật cũ được giải quyết vào tháng 5 năm 2019. Fortinet ngay lập tức đưa ra lời khuyên PSIRT và liên lạc trực tiếp với khách hàng và thông qua các bài đăng trên blog của công ty nhiều lần vào tháng 8 năm 2019 và tháng 7 năm 2020 khuyến nghị nâng cấp. Sau khi giải quyết, chúng tôi đã liên tục liên lạc với khách hàng, gần đây nhất là vào cuối năm 2020. CVE-2019-5591 đã được giải quyết vào tháng 7 năm 2019 và CVE-2020-12812 đã được giải quyết vào tháng 7 năm 2020. Để biết thêm thông tin, vui lòng truy cập blog của chúng tôi và ngay lập tức tham khảo tư vấn tháng 5 năm 2019. Nếu khách hàng chưa thực hiện, chúng tôi đề nghị họ thực hiện ngay việc nâng cấp và giảm thiểu.

Các tin khác

-

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa

Lỗ hổng nghiêm trọng trong thiết bị Sophos Cyberoam cho phép thực thi mã từ xa

-

Tin tặc Iran khai thác lỗ hổng VPN trên các thiết bị bảo mật, cài backdoor vào hệ thống các tổ chức trên toàn thế giới

Tin tặc Iran khai thác lỗ hổng VPN trên các thiết bị bảo mật, cài backdoor vào hệ thống các tổ chức trên toàn thế giới

-

Lỗ hổng nghiêm trọng tường lửa và các thiết bị VPN Palo Alto Networks Hacker có thể chiếm quyền dễ dàng để tấn công

Lỗ hổng nghiêm trọng tường lửa và các thiết bị VPN Palo Alto Networks Hacker có thể chiếm quyền dễ dàng để tấn công

-

Chuyển đổi số - Hướng đi tất yếu của Doanh nghiệp

Chuyển đổi số - Hướng đi tất yếu của Doanh nghiệp

-

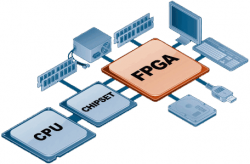

Giảm thiểu rủi ro với FPGA và Bảo mật dựa trên phần cứng

Giảm thiểu rủi ro với FPGA và Bảo mật dựa trên phần cứng

-

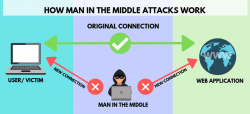

Các phương pháp tấn công an toàn thông tin trên mạng Internet

Các phương pháp tấn công an toàn thông tin trên mạng Internet

-

Lỗ hổng Antivirus Trend Micro Zero-Day được tin tặc khai thác tấn công hệ thống của Mitsubishi Electric

Lỗ hổng Antivirus Trend Micro Zero-Day được tin tặc khai thác tấn công hệ thống của Mitsubishi Electric

-

Tin tặc rò rỉ mật khẩu tài khoản VPN từ 87.000 thiết bị Fortinet FortiGate

Tin tặc rò rỉ mật khẩu tài khoản VPN từ 87.000 thiết bị Fortinet FortiGate

-

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

Fortinet tìm thấy lỗ hổng khai thác Zero-Day trong các cuộc tấn công của chính phủ sau khi thiết bị phát hiện vi phạm tính toàn vẹn

-

Hacker nhắm vào các lỗ hổng trong sản phẩm của Fortinet, Pulse Secure

Hacker nhắm vào các lỗ hổng trong sản phẩm của Fortinet, Pulse Secure